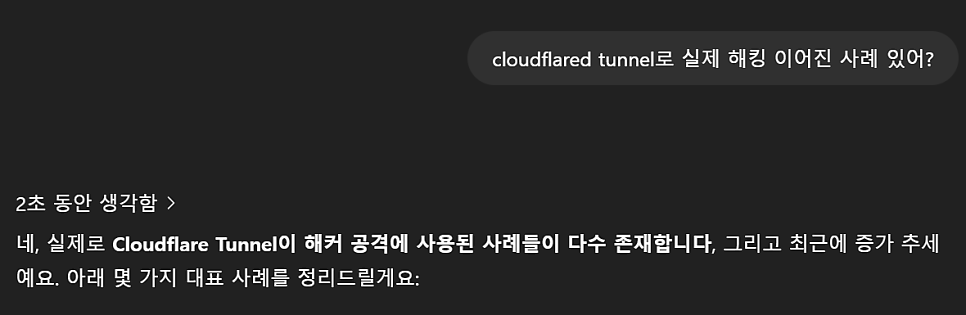

cloudflared tunnel을 사용한 해킹법

터널은 바로 공유기를 우회해 포트를 외부에 오픈하는 데 사용합니다.

그렇다면, 타인의 컴퓨터에 내가 만든 터널(yml과 json파일)을 몰래 전송하고 그걸 실행하는 명령어까지 실행할 수 있게 한다면,

그 타인의 컴퓨터에는 제가 열고 싶은 포트를 맘껏 열고 닫을 수 있습니다.

해커들이 실제로 어떻게 했는지 봅시다.

- Proofpoint는 2024년 2월부터 공격자들이 공짜로 제공되는 TryCloudflare 터널을 이용해 RATs(예: Xworm, AsyncRAT 등)를 전파했다고 보고했습니다.공격 메커니즘:피싱 이메일 내 .URL 파일을 누르면 악성 스크립트 설치

- cloudflared tunnel이 자동 실행되며 공격자 터널 연결

- 외부에서 악성 백도어(예: Xworm)에 접근 및 제어 가능

- GuidePoint 및 The Hacker News 보고에 따르면, 공격자들이 Cloudflare Tunnel을 활용해 C2용 채널을 생성하고, SSH/RDP/SMB 같은 포트를 노출하며 은밀한 통신 채널로 사용했다고 합니다.공격자는 먼저 내부에 악성코드 설치 → cloudflared tunnel run –token … 를 실행 → 필요 시 터널 설정을 수정하면서 원격 제어와 데이터 유출을 수행

- Gamaredon, BlueAlpha 같은 러시아 국가지원 해킹 그룹이 RDP, SMB 포트 등을 터널로 오픈해 내부 네트워크 정보를 수집하거나 원격 명령 실행에 활용.Tunnel 설정을 실시간으로 토글하며, 탐지를 피하면서 지속적인 접근을 유지하는 방식입니다.

📊 요약

| 공격 유형 | 설명 |

|---|---|

| RAT 유포 | TryCloudflare 터널 통해 원격제어 악성코드 설치 및 실행 |

| C2 채널 | SSH, RDP, SMB 등으로 터널 구성 후 은밀한 명령 체널 구성 |

| 국가 해킹 | 실시간 터널 설정 변경으로 정보 수집 및 원격 접근 |

| 전략 | 터널 실행만으로 방화벽 우회, 탐지 회피 가능 |

- credentials.json 파일 절대 보호

- Cloudflare Dashboard에서 터널 접근 제어원격 접근 시 Zero Trust Access 정책 활성화 (2FA, 로그인 이메일/IP 제한 등)

- 네트워크 모니터링argotunnel.com 계열 DNS 요청 감지

- QUIC 포트 7844 외부 연결 경계 설정

- 터널 실행 이력 기록pm2, systemd, crontab 등에서 자동 실행 여부 감시

- 악성파일 실행 방지PowerShell, .cmd, .URL 파일 실행 정책 강화

일단, 막는 입장에서는 cloudflared로 22같은 민감한 포트를 열면 안되죠.

그리고 봇이나 의심스러운 접근을 차단하는 프록시 서버 포트만 오픈하고 나머지는 서비스 포트들은 다 닫아주어야 합니다.

그리고 나머지 서비스 포트들에는 프록시 서버에서 리디렉션해줘서 접근하게끔 해주면 됩니다.

정리하자면,

제일 중요한건,

내 cloudflare 계정을 지키려면 cert.pem을 절대 뺏기지 말고, 내 컴퓨터를 지키려면 피싱메일의 url을 함부로 클릭하지 않고, 내가 터널로 포트를 열 때에도 해당 포트에 봇과 의심스러운 접근을 차단하도록 프록시서버를 거치게 해줘야 합니다. 내 네트워크를 지키려면 터널로 오픈할 서비스를 실행할 때 localhost(내 pc)에서만 접속되도록 127.0.0.1로 바인딩 해줘야 합니다. (128.x.x.x 가 아닌) 그래야만 내 다른 컴퓨터 하나가 털려도 동일 네트워크 내 다른 컴퓨터에서 실행 중인 다른 서비스들은 안 털리니까요.

이 기사는 저작권자의 CC BY 4.0 라이센스를 따릅니다.